RAFT เข้าใกล้ AI ที่ขอบอย่างไร

บริษัท RAFT ซึ่งเป็นบริษัทเทคโนโลยีด้านการป้องกันประเทศ กำลังมุ่งเน้นการพัฒนาปัญญาประดิษฐ์สำหรับการใช้งานที่ขอบสนามรบ โดยมีนาย Trey Coleman อดีตนายพลกองทัพอากาศสหรัฐฯ ดำรงตำแหน่งหัวหน้าฝ่ายผลิตภัณฑ์ของบริษัท ในการสัมภาษณ์พิเศษ เขากล่าวถึงความท้าทายในการนำปัญญาประดิษฐ์ไปใช้งานจริงในพื้นที่ห่างไกล และอธิบายถึงแนวทางของกระทรวงกลาโหมสหรัฐฯ ในการใช้เทคโนโลยีนี้ในปัจจุบัน รวมถึงการเปรียบเทียบหลักการ Rifleman’s Creed กับการจัดการข้อมูลสมัยใหม่

บริษัท RAFT ซึ่งเป็นบริษัทเทคโนโลยีด้านการป้องกันประเทศ กำลังมุ่งเน้นการพัฒนาปัญญาประดิษฐ์สำหรับการใช้งานที่ขอบสนามรบ โดยมีนาย Trey Coleman อดีตนายพลกองทัพอากาศสหรัฐฯ ดำรงตำแหน่งหัวหน้าฝ่ายผลิตภัณฑ์ของบริษัท ในการสัมภาษณ์พิเศษ เขากล่าวถึงความท้าทายในการนำปัญญาประดิษฐ์ไปใช้งานจริงในพื้นที่ห่างไกล และอธิบายถึงแนวทางของกระทรวงกลาโหมสหรัฐฯ ในการใช้เทคโนโลยีนี้ในปัจจุบัน รวมถึงการเปรียบเทียบหลักการ Rifleman’s Creed กับการจัดการข้อมูลสมัยใหม่

เมื่อวันที่ 5 มีนาคม 2026 เว็บไซต์ Breaking Defense รายงานว่า นาย Trey Coleman อดีตนายพลกองทัพอากาศสหรัฐฯ และปัจจุบันดำรงตำแหน่งหัวหน้าฝ่ายผลิตภัณฑ์ของบริษัท RAFT ให้สัมภาษณ์ในรายการ fireside chat กับนาย Aaron Mehta จาก Breaking Defense โดยกล่าวถึงความท้าทายในการนำปัญญาประดิษฐ์ไปใช้งานที่ขอบสนามรบ บริษัท RAFT เป็นบริษัทเทคโนโลยีด้านการป้องกันประเทศที่มุ่งเน้นการพัฒนาโซลูชันปัญญาประดิษฐ์สำหรับหน่วยทหารในสนามรบ ในการสัมภาษณ์ เขาอธิบายถึงวิธีการที่กระทรวงกลาโหมสหรัฐฯ กำลังใช้ปัญญาประดิษฐ์ในปัจจุบัน รวมถึงปัญหาและอุปสรรคที่อาจเกิดขึ้น นอกจากนี้ยังกล่าวถึงการนำหลักการ Rifleman’s Creed มาประยุกต์ใช้กับการจัดการข้อมูลในยุคดิจิทัล

กระทรวงกลาโหมสหรัฐฯ กำลังลงทุนอย่างมหาศาลในโครงการปัญญาประดิษฐ์หลายโครงการ แต่ยังมีคำถามมากมายเกี่ยวกับวิธีการนำไปใช้งานจริงและความท้าทายที่อาจเกิดขึ้นอย่างไม่คาดคิด ในการสนทนา นาย Coleman กล่าวถึงปัญหาด้านโครงสร้างพื้นฐานและการเชื่อมต่อในพื้นที่ห่างไกลซึ่งเป็นอุปสรรคสำคัญต่อการใช้งานปัญญาประดิษฐ์ บริษัท RAFT มองว่าการนำข้อมูลและความสามารถในการประมวลผลไปไว้ใกล้กับผู้ใช้งานมากที่สุดเป็นสิ่งสำคัญ เขายังกล่าวถึงความจำเป็นในการพัฒนาระบบที่สามารถทำงานแม้ในสภาพแวดล้อมที่มีข้อจำกัดด้านการสื่อสาร ซึ่งเป็นความท้าทายหลักของการนำเทคโนโลยีไปใช้ในสนามรบจริง

บริษัท RAFT ตระหนักถึงความสำคัญของการพัฒนาเทคโนโลยีที่ตอบโจทย์ความต้องการของกองทัพในสถานการณ์จริง การสัมภาษณ์ครั้งนี้เป็นส่วนหนึ่งของซีรีส์ที่ Breaking Defense นำเสนอเกี่ยวกับเทคโนโลยีและกลยุทธ์ด้านการป้องกันประเทศ หัวข้อหลักที่ครอบคลุมในการสนทนาครั้งนี้รวมถึงปัญญาประดิษฐ์ กระบวนทัศน์ด้านการป้องกันประเทศ และความมั่นคงปลอดภัยทางไซเบอร์ นาย Coleman เน้นย้ำถึงความจำเป็นในการพัฒนาระบบที่เชื่อถือและสามารถทำงานในทุกสภาพแวดล้อม

ระบบ Network Tactical Common Data Link (NTCDL) กำลังเปลี่ยนแปลงขีดความสามารถด้านการสื่อสารของกองทัพเรือสหรัฐฯ อย่างมีนัยสำคัญ โดยระบบดังกล่าวเป็นระบบหลายช่องสัญญาณแบบเรียลระบบแรกใไทม์นโลก ช่วยให้กลุ่มเรือบรรทุกเครื่องบินสามารถแลกเปลี่ยนข้อมูลข้ามอากาศและกำลังทางเรืออย่างรวดเร็ว สถานะการณ์ด้านการรับรู้และพื้นที่ตัดสินใจของกำลังทหารรับการขยายออกไปอย่างมาก ระบบนี้ตอบโจทย์ความท้าทายด้านการสื่อสารที่แตกต่างจากกองทัพอื่นๆ เนื่องจากเรือรบต้องสื่อสารระยะไกลโดยไม่มีโครงสร้างพื้นฐานเครือข่ายแบบดั้งเดิม

ระบบ Network Tactical Common Data Link (NTCDL) กำลังเปลี่ยนแปลงขีดความสามารถด้านการสื่อสารของกองทัพเรือสหรัฐฯ อย่างมีนัยสำคัญ โดยระบบดังกล่าวเป็นระบบหลายช่องสัญญาณแบบเรียลระบบแรกใไทม์นโลก ช่วยให้กลุ่มเรือบรรทุกเครื่องบินสามารถแลกเปลี่ยนข้อมูลข้ามอากาศและกำลังทางเรืออย่างรวดเร็ว สถานะการณ์ด้านการรับรู้และพื้นที่ตัดสินใจของกำลังทหารรับการขยายออกไปอย่างมาก ระบบนี้ตอบโจทย์ความท้าทายด้านการสื่อสารที่แตกต่างจากกองทัพอื่นๆ เนื่องจากเรือรบต้องสื่อสารระยะไกลโดยไม่มีโครงสร้างพื้นฐานเครือข่ายแบบดั้งเดิม ธนาคารกลางสิงคโปร์หรือ Monetary Authority of Singapore (MAS) ได้ออกแนวปฏิบัติ

3 ฉบับเกี่ยวกับการจัดการความเสี่ยงด้านสิ่งแวดล้อมในวันพฤหัสบดีที่ผ่านมา

โดยมุ่งเน้นไปที่การวางแผนเปลี่ยนผ่าน (Transition Planning) เพื่อกำหนดความคาดหวัง

ในการกำกับดูแลสำหรับธนาคาร บริษัทประกันภัย และผู้จัดการสินทรัพย์

ในการจัดการความเสี่ยงด้านการเปลี่ยนผ่านและความเสี่ยงทางกายภาพ

ที่พวกเขาและพอร์ตโฟลิโอเผชิญจากการเปลี่ยนแปลงสภาพภูมิอากาศ

ซึ่งเป็นก้าวสำคัญในการสร้างความยืดหยุ่นทางการเงินในระยะยาว

ธนาคารกลางสิงคโปร์หรือ Monetary Authority of Singapore (MAS) ได้ออกแนวปฏิบัติ

3 ฉบับเกี่ยวกับการจัดการความเสี่ยงด้านสิ่งแวดล้อมในวันพฤหัสบดีที่ผ่านมา

โดยมุ่งเน้นไปที่การวางแผนเปลี่ยนผ่าน (Transition Planning) เพื่อกำหนดความคาดหวัง

ในการกำกับดูแลสำหรับธนาคาร บริษัทประกันภัย และผู้จัดการสินทรัพย์

ในการจัดการความเสี่ยงด้านการเปลี่ยนผ่านและความเสี่ยงทางกายภาพ

ที่พวกเขาและพอร์ตโฟลิโอเผชิญจากการเปลี่ยนแปลงสภาพภูมิอากาศ

ซึ่งเป็นก้าวสำคัญในการสร้างความยืดหยุ่นทางการเงินในระยะยาว ผู้บริโภคชาวสิงคโปร์จำนวนมากขึ้นเรื่อยๆ หันไปสนับสนุนแบรนด์อาหารและเครื่องดื่มต่างประเทศมากกว่าแบรนด์ท้องถิ่น สถิติในปี 2568 พบว่าแบรนด์จีนประมาณ 85 แบรนด์ดำเนินกิจการร้านอาหารประมาณ 405 แห่งในสิงคโปร์ เพิ่มขึ้นจากปี 2567 ที่มีเพียง 32 แบรนด์ 184 แห่ง กระแสนี้สะท้อนให้เห็นถึงการเปลี่ยนแปลงพฤติกรรมการบริโภคของชาวสิงคโปร์ที่ให้ความสำคัญกับคุณภาพและมูลค่าที่รับมากขึ้น แม้ว่าชาวสิงคโปร์จะยังคงชื่นชอบอาหารท้องถิ่น แต่การเติบโตของแบรนด์ต่างประเทศในตลาดก็สะท้อนให้เห็นถึงความต้องการที่เพิ่มขึ้น

ผู้บริโภคชาวสิงคโปร์จำนวนมากขึ้นเรื่อยๆ หันไปสนับสนุนแบรนด์อาหารและเครื่องดื่มต่างประเทศมากกว่าแบรนด์ท้องถิ่น สถิติในปี 2568 พบว่าแบรนด์จีนประมาณ 85 แบรนด์ดำเนินกิจการร้านอาหารประมาณ 405 แห่งในสิงคโปร์ เพิ่มขึ้นจากปี 2567 ที่มีเพียง 32 แบรนด์ 184 แห่ง กระแสนี้สะท้อนให้เห็นถึงการเปลี่ยนแปลงพฤติกรรมการบริโภคของชาวสิงคโปร์ที่ให้ความสำคัญกับคุณภาพและมูลค่าที่รับมากขึ้น แม้ว่าชาวสิงคโปร์จะยังคงชื่นชอบอาหารท้องถิ่น แต่การเติบโตของแบรนด์ต่างประเทศในตลาดก็สะท้อนให้เห็นถึงความต้องการที่เพิ่มขึ้น สถานอาบน้ำและสปาสุดหรูมูลค่า 45 ล้านดอลลาร์สิงคโปร์ในชื่อ “เฮาส์ พลัส บับเบิ้ล” เปิดให้บริการไม่ถึงสัปดาห์ก็ต้องปิดสระว่ายน้ำชั่วคราว หลังจากมีผู้ใช้บริการและเว็บไซต์ Vulcan Post รายงานข้อร้องเรียนเรื่องความสะอาดและการปฏิบัติต่อพนักงาน ทำให้ความนิยมที่เคยพุ่งสูงของสถานที่นี้ในช่วงแรกตกลงอย่างรวดเร็ว

สถานอาบน้ำและสปาสุดหรูมูลค่า 45 ล้านดอลลาร์สิงคโปร์ในชื่อ “เฮาส์ พลัส บับเบิ้ล” เปิดให้บริการไม่ถึงสัปดาห์ก็ต้องปิดสระว่ายน้ำชั่วคราว หลังจากมีผู้ใช้บริการและเว็บไซต์ Vulcan Post รายงานข้อร้องเรียนเรื่องความสะอาดและการปฏิบัติต่อพนักงาน ทำให้ความนิยมที่เคยพุ่งสูงของสถานที่นี้ในช่วงแรกตกลงอย่างรวดเร็ว Maybank Investment Bank ธนาคารพาณิชย์รายใหญ่ของมาเลเซีย คงมุมมอง Neutral

หรือเป็นกลางต่อภาคบริการเทคโนโลยีของไทยในปีงบประมาณ 2026 เนื่องจากเห็นว่า

มีทั้งปัจจัยบวกและปัจจัยลบที่สมดุลกัน ซึ่งการประเมินนี้สะท้อนให้เห็นถึง

ความท้าทายและโอกาสที่ภาคเทคโนโลยีของไทยกำลังเผชิญในช่วงเวลานี้

โดยธนาคารได้วิเคราะห์ปัจจัยต่างๆ อย่างรอบด้านก่อนที่จะสรุปผลการวิจัย

และนำเสนอต่อนักลงทุนและผู้มีส่วนได้ส่วนเสียในตลาด

Maybank Investment Bank ธนาคารพาณิชย์รายใหญ่ของมาเลเซีย คงมุมมอง Neutral

หรือเป็นกลางต่อภาคบริการเทคโนโลยีของไทยในปีงบประมาณ 2026 เนื่องจากเห็นว่า

มีทั้งปัจจัยบวกและปัจจัยลบที่สมดุลกัน ซึ่งการประเมินนี้สะท้อนให้เห็นถึง

ความท้าทายและโอกาสที่ภาคเทคโนโลยีของไทยกำลังเผชิญในช่วงเวลานี้

โดยธนาคารได้วิเคราะห์ปัจจัยต่างๆ อย่างรอบด้านก่อนที่จะสรุปผลการวิจัย

และนำเสนอต่อนักลงทุนและผู้มีส่วนได้ส่วนเสียในตลาด มาเลเซียกำลังกลายเป็นศูนย์กลางดิจิทัลที่สำคัญของภูมิภาคเอเชียตะวันออกเฉียงใต้

ด้วยการลงทุนภาคบริการสารสนเทศและการสื่อสารในปี 2025 มูลค่า 152.9 พันล้านริงกิต

(ประมาณ 38.73 พันล้านดอลลาร์สหรัฐ) ซึ่งเป็นการเติบโตอย่างก้าวกระโดด

จากการลงทุนในด้านปัญญาประดิษฐ์ ข้อมูลขนาดใหญ่ และคลาวด์คอมพิวติ้ง

โดยศักยภาพนี้ทำให้มาเลเซียกลายเป็นจุดหมายปลายทางที่น่าสนใจ

สำหรับการลงทุนดิจิทัลขนาดใหญ่ในระดับโลก

มาเลเซียกำลังกลายเป็นศูนย์กลางดิจิทัลที่สำคัญของภูมิภาคเอเชียตะวันออกเฉียงใต้

ด้วยการลงทุนภาคบริการสารสนเทศและการสื่อสารในปี 2025 มูลค่า 152.9 พันล้านริงกิต

(ประมาณ 38.73 พันล้านดอลลาร์สหรัฐ) ซึ่งเป็นการเติบโตอย่างก้าวกระโดด

จากการลงทุนในด้านปัญญาประดิษฐ์ ข้อมูลขนาดใหญ่ และคลาวด์คอมพิวติ้ง

โดยศักยภาพนี้ทำให้มาเลเซียกลายเป็นจุดหมายปลายทางที่น่าสนใจ

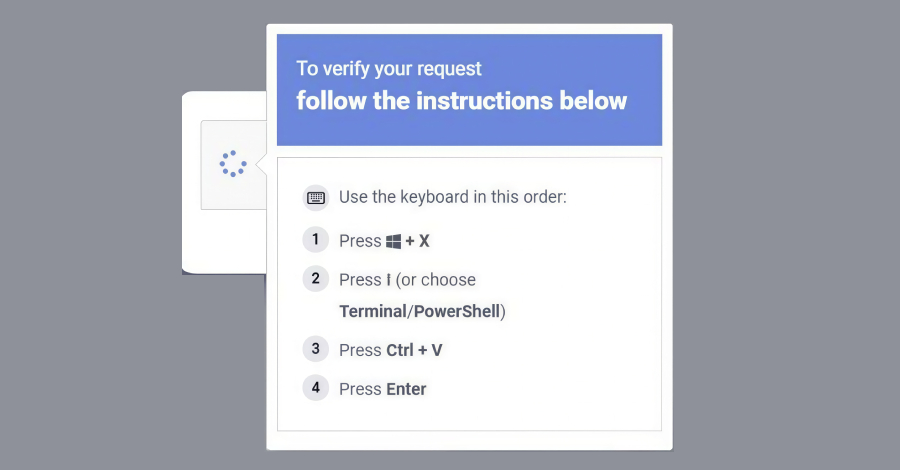

สำหรับการลงทุนดิจิทัลขนาดใหญ่ในระดับโลก Microsoft ออกคำเตือนเกี่ยวกับแคมเปญ Social Engineering รูปแบบใหม่

ที่เรียกว่า ClickFix ซึ่งเปลี่ยนวิธีการหลอกลวงผู้ใช้จากการใช้กล่องข้อความ Run dialog

แบบเดิม มาเป็นการใช้ Windows Terminal เพื่อรันคำสั่งอันตรายและติดตั้งมัลแวร์ขโมยข้อมูล

โดยแคมเปญนี้มีความซับซ้อนสูงและออกแบบมาเพื่อหลบเลี่ยงการตรวจจับของระบบความปลอดภัย

รวมถึงอาศัยความน่าเชื่อถือของเครื่องมือดูแลระบบเพื่อหลอกให้เหยื่อตายใจ

และยอมทำตามขั้นตอนที่คนร้ายกำหนดให้ทำตามอย่างแนบเนียน

ซึ่งเป็นภัยคุกคามที่รุนแรงและสามารถขโมยข้อมูลสำคัญได้อย่างง่ายดาย

Microsoft ออกคำเตือนเกี่ยวกับแคมเปญ Social Engineering รูปแบบใหม่

ที่เรียกว่า ClickFix ซึ่งเปลี่ยนวิธีการหลอกลวงผู้ใช้จากการใช้กล่องข้อความ Run dialog

แบบเดิม มาเป็นการใช้ Windows Terminal เพื่อรันคำสั่งอันตรายและติดตั้งมัลแวร์ขโมยข้อมูล

โดยแคมเปญนี้มีความซับซ้อนสูงและออกแบบมาเพื่อหลบเลี่ยงการตรวจจับของระบบความปลอดภัย

รวมถึงอาศัยความน่าเชื่อถือของเครื่องมือดูแลระบบเพื่อหลอกให้เหยื่อตายใจ

และยอมทำตามขั้นตอนที่คนร้ายกำหนดให้ทำตามอย่างแนบเนียน

ซึ่งเป็นภัยคุกคามที่รุนแรงและสามารถขโมยข้อมูลสำคัญได้อย่างง่ายดาย Obsidian Entertainment สตูดิโอพัฒนาเกม RPG ขนาดเล็กจากสหรัฐอเมริกา

กำลังสร้างความประทับใจให้วงการเกมด้วยการปล่อยเกมคุณภาพสูงออกสู่ตลาดอย่างต่อเนื่อง

แม้จะมีจำนวนพนักงานเพียง 285 คน แต่สตูดิโอนี้สามารถทำรายได้อย่างมหาศาล

และได้รับการยกย่องว่า “ชกเหนือน้ำหนัก” ในอุตสาหกรรมเกม

ความสำเร็จนี้มาจากกลยุทธ์การพัฒนาที่เน้นความคล่องตัว

และการสร้างเรื่องเล่าที่ตอบสนองต่อการตัดสินใจของผู้เล่น

ซึ่งถือเป็นจุดแข็งสำคัญที่ทำให้สตูดิโอขนาดเล็กสามารถแข่งขันกับยักษ์ใหญ่ได้

Obsidian Entertainment สตูดิโอพัฒนาเกม RPG ขนาดเล็กจากสหรัฐอเมริกา

กำลังสร้างความประทับใจให้วงการเกมด้วยการปล่อยเกมคุณภาพสูงออกสู่ตลาดอย่างต่อเนื่อง

แม้จะมีจำนวนพนักงานเพียง 285 คน แต่สตูดิโอนี้สามารถทำรายได้อย่างมหาศาล

และได้รับการยกย่องว่า “ชกเหนือน้ำหนัก” ในอุตสาหกรรมเกม

ความสำเร็จนี้มาจากกลยุทธ์การพัฒนาที่เน้นความคล่องตัว

และการสร้างเรื่องเล่าที่ตอบสนองต่อการตัดสินใจของผู้เล่น

ซึ่งถือเป็นจุดแข็งสำคัญที่ทำให้สตูดิโอขนาดเล็กสามารถแข่งขันกับยักษ์ใหญ่ได้ หัวหน้าฝ่ายหุ่นยนต์และฮาร์ดแวร์ของบริษัท OpenAI ประกาศลาออกจากตำแหน่ง โดยอ้างเหตุผลเกี่ยวกับข้อตกลงของบริษัทกับกระทรวงกลาโหมสหรัฐฯ เธอแสดงความกังวลเรื่องการใช้งานปัญญาประดิษฐ์ในเครือข่ายคลาวด์ลับของกระทรวงกลาโหม รวมถึงประเด็นเรื่องการเฝ้าระวังพลเมืองโดยไม่มีการกำกับดูแลทางตุลาการ และความเป็นอิสระของระบบอาวุธที่ไม่มีการอนุมัติจากมนุษย์ บริษัท OpenAI ระบุว่าข้อตกลงดังกล่าวมีมาตรการป้องกันเพิ่มเติมเพื่อคุ้มครองการใช้งาน การลาออกครั้งนี้สะท้อนให้เห็นความตึงเครียดระหว่างบริษัทเทคโนโลยีและหน่วยงานรัฐบาล

หัวหน้าฝ่ายหุ่นยนต์และฮาร์ดแวร์ของบริษัท OpenAI ประกาศลาออกจากตำแหน่ง โดยอ้างเหตุผลเกี่ยวกับข้อตกลงของบริษัทกับกระทรวงกลาโหมสหรัฐฯ เธอแสดงความกังวลเรื่องการใช้งานปัญญาประดิษฐ์ในเครือข่ายคลาวด์ลับของกระทรวงกลาโหม รวมถึงประเด็นเรื่องการเฝ้าระวังพลเมืองโดยไม่มีการกำกับดูแลทางตุลาการ และความเป็นอิสระของระบบอาวุธที่ไม่มีการอนุมัติจากมนุษย์ บริษัท OpenAI ระบุว่าข้อตกลงดังกล่าวมีมาตรการป้องกันเพิ่มเติมเพื่อคุ้มครองการใช้งาน การลาออกครั้งนี้สะท้อนให้เห็นความตึงเครียดระหว่างบริษัทเทคโนโลยีและหน่วยงานรัฐบาล